A Open-Source Intelligence deixou de ser um processo distribuído e artesanal para se tornar, em muitos casos, um ambiente centralizado de agregação, visualização e correlação em tempo real. Plataformas como WorldWatch, World Monitor (worldmonitor.app) e painéis temáticos como monitor-the-situation.com/eastern-europe representam esse novo modelo: camadas geoespaciais, feeds automatizados, cruzamento de dados e narrativa visual contínua sobre conflitos ativos.

O ganho operacional é evidente. A questão menos debatida é outra: quais sinais são produzidos enquanto o analista utiliza essas ferramentas?

Auditoria técnica: o que foi observado

Realizamos verificações públicas utilizando:

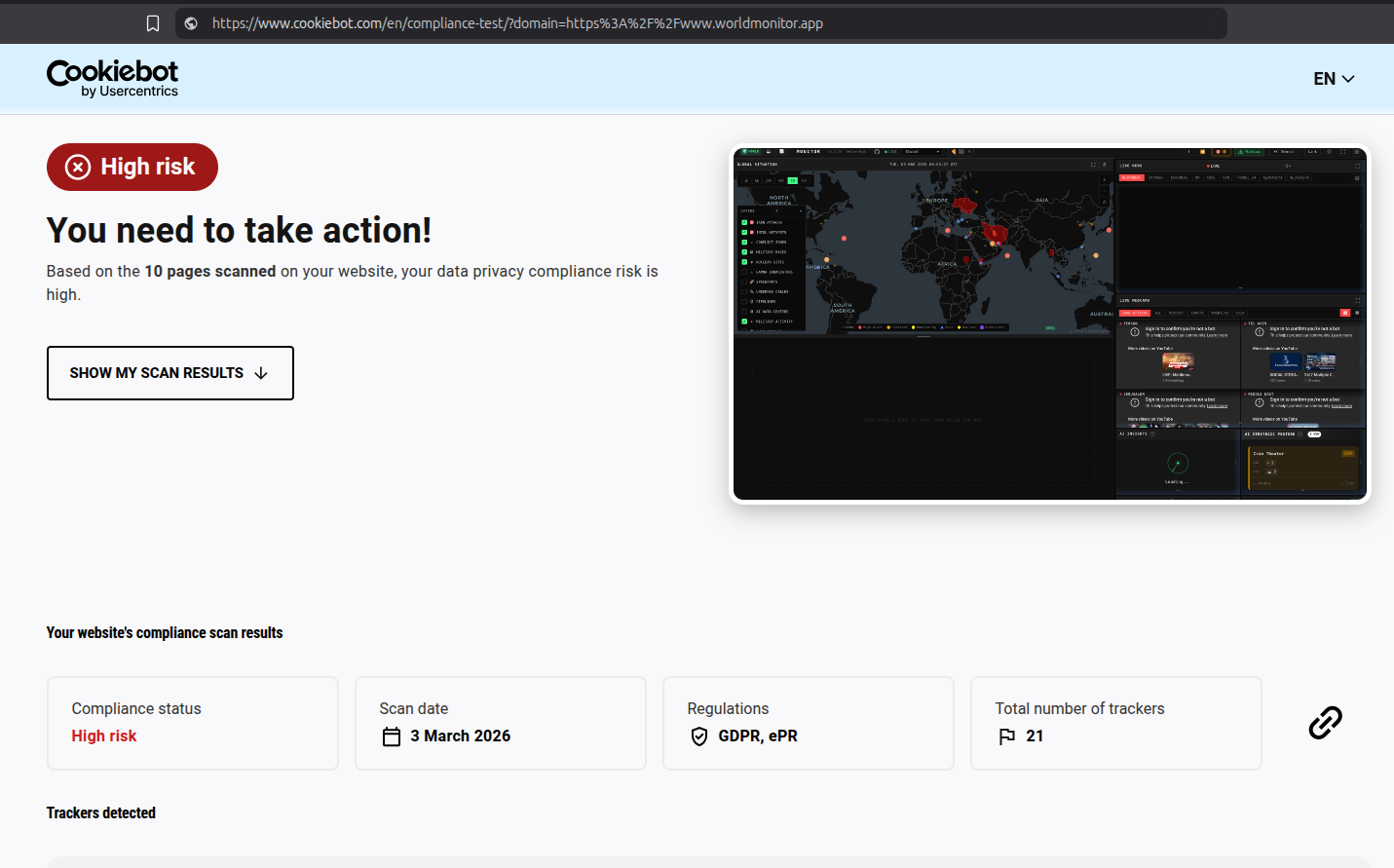

Cookiebot Compliance Test (sobre worldmonitor.app)

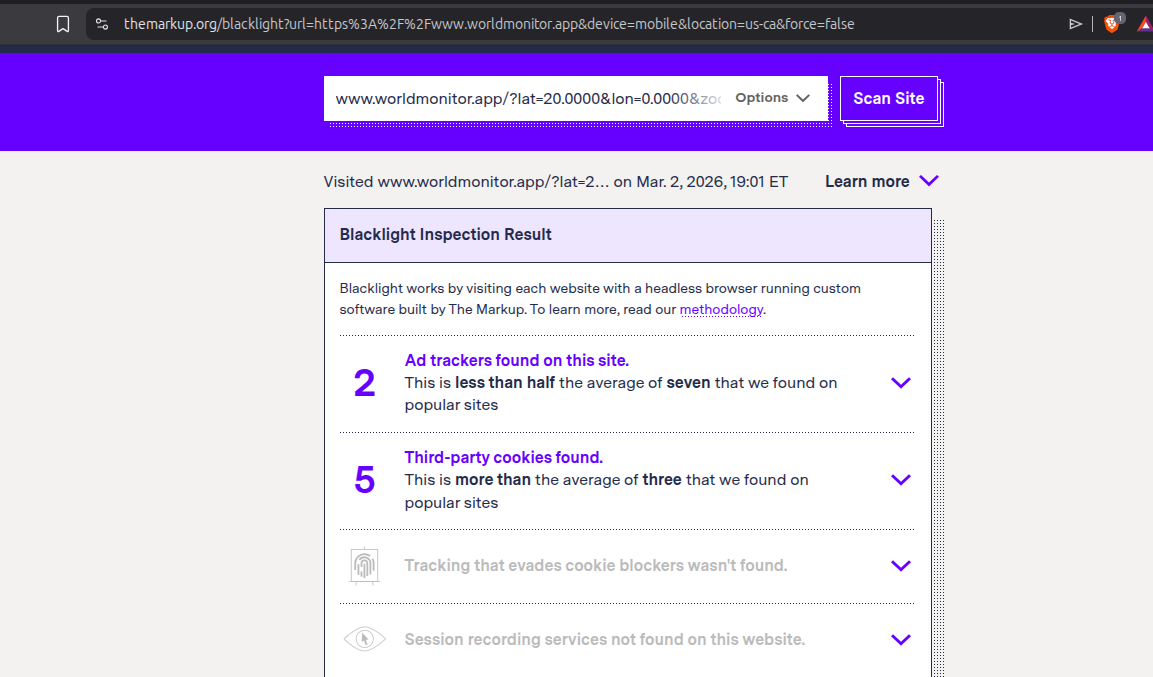

Blacklight (The Markup) (sobre worldmonitor.app)

Os resultados apontaram:

Classificação High Risk no Cookiebot

21 trackers detectados

Avaliação sob GDPR e ePrivacy Regulation

No Blacklight: 2 ad trackers e 5 third-party cookies

Não foram detectados mecanismos explícitos de session recording nem técnicas de evasão de bloqueadores.

Esses dados, isoladamente, não configuram comportamento abusivo. No entanto, quando analisados sob a ótica de segurança operacional, revelam um ponto estrutural: dashboards OSINT não são neutros do ponto de vista de telemetria.

O Beacon identificado em monitor-the-situation.com

Durante a análise do domínio

https://monitor-the-situation.com/eastern-europe,

foi identificado o carregamento do script: https://static.cloudflareinsights.com/beacon.min.js/v67327c56f0bb4ef8b305cae61679db8f1769101564043

Esse arquivo corresponde ao Cloudflare Web Analytics (RUM – Real User Monitoring).

A inspeção do código mostrou que o beacon:

Coleta Core Web Vitals (LCP, FID, CLS, INP, FCP, TTFB)

Registra

document.referrerCaptura

window.locationelandingPathIntercepta

history.pushStateepopstate(rastreamento de navegação em aplicações SPA)Gera um identificador UUID por carregamento (

pageloadId)Envia os dados via

navigator.sendBeacon()ouXMLHttpRequestDireciona a telemetria para o endpoint

/cdn-cgi/rum

Não foram identificados no trecho analisado:

Canvas/WebGL fingerprinting

Keylogging

Leitura explícita de cookies no próprio script

Ainda assim, a arquitetura implementada é suficiente para produzir telemetria comportamental.

Por que isso importa para quem opera OSINT?

Telemetria de performance não é algo exótico. Está presente em grande parte da web moderna. O que muda é o contexto em que ela opera.

Quando um analista acessa repetidamente determinadas regiões de conflito, alterna camadas de infraestrutura crítica, acompanha shutdowns de internet ou monitora movimentações militares em um painel interativo, ele não está apenas consumindo informação. Está produzindo um padrão técnico de navegação. Esse padrão existe independentemente de login, postagem ou qualquer forma de exposição pública.

O endpoint que recebe o beacon enxerga mais do que métricas de carregamento. Ele recebe a requisição com IP, ASN, geolocalização aproximada, user-agent, timestamp preciso e a sequência de rotas acessadas dentro da aplicação. Esses elementos, combinados, permitem reconstruir sessões e inferir foco temático com um nível de granularidade que muitos operadores subestimam.

Não se trata de atribuir intenção maliciosa à plataforma. Trata-se de compreender como a arquitetura funciona. Telemetria gera metadados. Metadados permitem correlação.

A centralização do OSINT e a concentração de metadados

A centralização do OSINT intensifica esse efeito. Ferramentas como WorldWatch, World Monitor e painéis regionais transformam um ecossistema disperso de fontes abertas em um único ambiente de observação. O analista deixa de circular entre múltiplos domínios e passa a operar dentro de uma interface concentrada, que registra interações, filtros aplicados, camadas ativadas e rotas percorridas.

Esse modelo reduz fricção e acelera a análise. Ao mesmo tempo, concentra logs e consolida trilhas de uso em um único ponto. Em conflitos contemporâneos, onde metadados têm valor estratégico, saber quais temas despertam interesse recorrente pode ser tão sensível quanto o conteúdo acessado.

A expansão desses dashboards ocorre no mesmo ambiente econômico que valoriza retenção de dados e modelagem comportamental. Nem toda ferramenta que se apresenta como aberta adota minimalismo técnico na coleta. Logs extensivos, correlação de padrões de navegação e integração com analytics de terceiros são práticas comuns na indústria digital. A interface raramente expõe essa camada estrutural.

A Segurança do Operador e a maturidade necessária

Para quem atua em contextos sensíveis, a premissa deve ser clara: qualquer plataforma centralizada gera rastros. A resposta não está em abandonar ferramentas modernas, mas em operar com maturidade. Ambientes isolados, segmentação de perfis, monitoramento consciente de requisições de telemetria e separação entre navegação pessoal e analítica deixam de ser paranoia e passam a ser higiene operacional.

A geração atual de plataformas OSINT é eficiente, visual e integrada. Essa eficiência vem acompanhada de produção contínua de metadados. Em um cenário geopolítico onde informação molda decisões e narrativas, metadados também moldam poder.

A análise não termina na camada visível do dashboard. Ela começa quando o operador decide considerar que, ao observar o conflito, também pode estar sendo observado.